En la actualidad, los gadgets móviles y las computadoras se se transformaron en elementos cruciales en nuestro día a día. Sin embargo, si te has encontrado cerrado de tu teléfono, PC o tableta, conoces lo molesto que puede ser. Con suerte, se dispone de formas de acceso seguros y confiables que te permiten recobrar el acceso a tus gadgets sin comprometer tu seguridad de tu información personal. En este artículo, veremos diversas técnicas de desbloqueo que incluyen desde patrones y PINs de seguridad hasta métodos más sofisticados, como el reconocimiento facial y las huellas dactilares.

Desde restablecimiento de fábrica hasta el uso de aplicaciones de desbloqueo remoto, hay diversas formas de eludir esos impedimentos que evitan acceder a nuestros aparatos. Asimismo, discutiremos lo crucial que es las configuraciones de seguridad y de qué manera proteger correctamente tus datos personales. Mientras que realizas un bypass, sumérgete con nosotros en este procedimiento y explora cómo puedes desbloquear tus aparatos de manera efectiva, sin comprometer información crítica y preservando la confidencialidad de tus datos a la delantera.

Métodos de Acceso

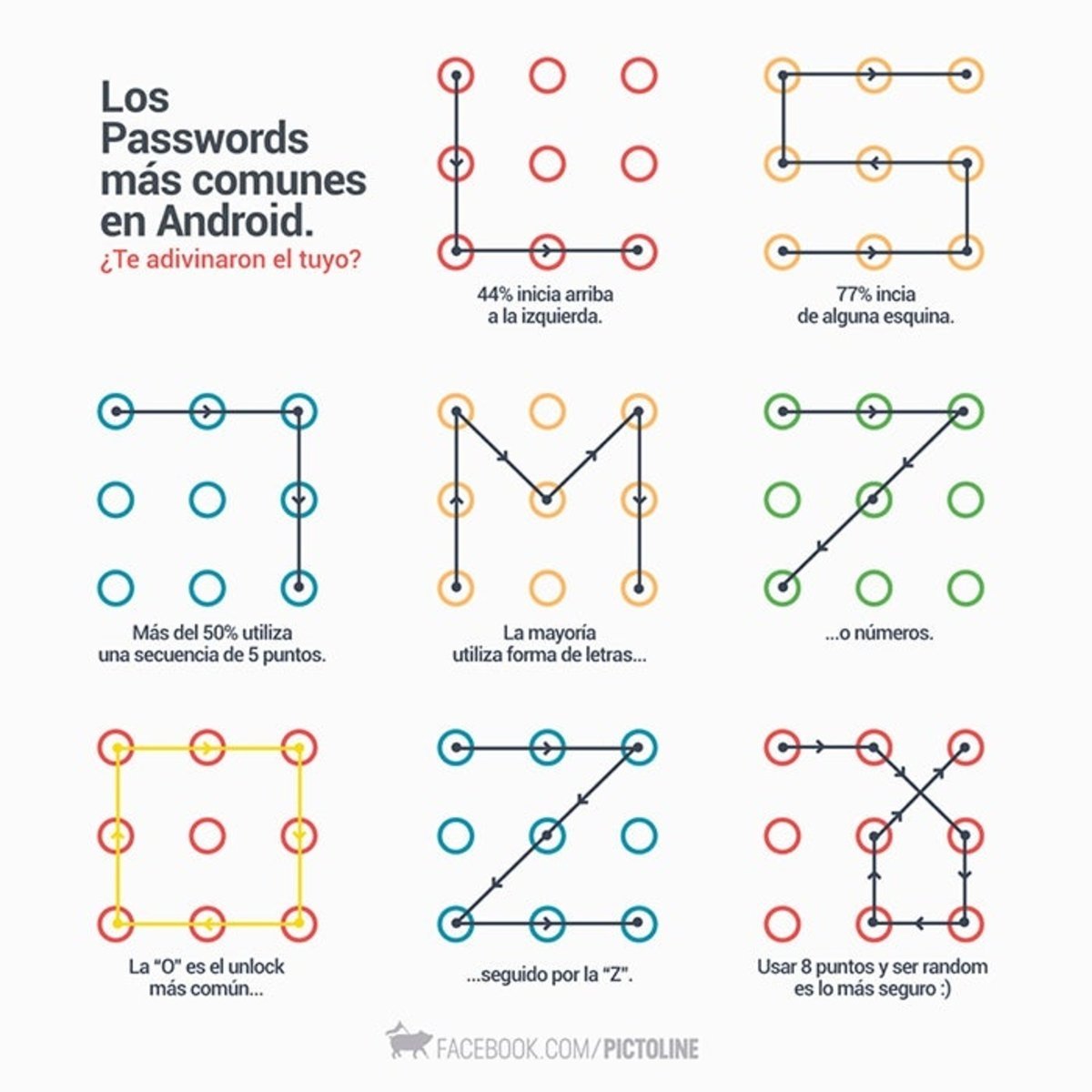

Existen múltiples métodos de desbloqueo que pueden facilitar el acceso a dispositivos portátiles y computadoras. Uno de de los sistemas más comunes es el patrón de desbloqueo, particularmente en smartphones Android. Este método implica dibujar una figura en la pantalla que se ha configurado previamente como contraseña. La simplicidad y velocidad del patrón lo convierten en una opción popular entre muchos usuarios finales.

Una opción común es el PIN de acceso, que necesita introducir un número numérico de entre cuatro y seis dígitos para desbloquear el dispositivo. Este método es fácil de recordar y proporciona un grado de protección elemental. Adicionalmente, la clave de acceso es un método que facilita crear combinaciones más complejas numéricas y alfabéticas, ofreciendo mayor seguridad para sus datos personales.

Para aquellos que desean métodos más sofisticados, la identificación por huella y el identificación facial son opciones efectivas. Dichas tecnologías utilizan las atributos físicas del usuario para desbloquear su dispositivo, brindando proporciona una experiencia de acceso rápida y segura. No obstante, es fundamental asegurarse de que la configuración de protección haya sido correctamente activada para evitar accesos no permitidos.

Seguridad en Aparatos Móviles

La seguridad en aparatos portátiles es crucial para salvaguardar la información personal y evitar accesos no autorizados. Se encuentran varios métodos de acceso que ayudan a proteger los datos, que incluyen esquemas de acceso, número de identificación de protección y claves de acceso. Estos sistemas no solo impiden el acceso a aplicaciones y información confidenciales, sino que también permiten una recuperación de contraseña efectiva si el empleado olvida sus credenciales. La selección de un método apropiado depende de las necesidades y preferencias del usuario, así como de la potencialidad de los dispositivos.

Además, la tecnología ha progresado para incorporar sistemas de autenticación biométrica, como la huella dactilar y el identificación facial. Dichas alternativas son considerablemente convenientes y, a menudo, más seguras que los sistemas tradicionales. Al usar estos métodos biométricos, los individuos pueden disfrutar de un ingreso rápido a sus aparatos sin poner en riesgo la protección. Sin embargo, es crucial actualizar al día las ajustes de protección y aplicar las últimas mejoras para reducir puntos débiles posibles.

Por finalmente, las utilidades de control remoto, como Encontrar mi dispositivo y Find My iPhone, proporcionan una nivel adicional de seguridad en caso de extraviado o sustracción. Restablecimiento de fábrica herramientas permiten ubicar el aparato y, si es preciso, cerrarlo o eliminarlo de manera remota, resguardando así la información personal. Mantener una configuración de protección robusta y emplear estas utilidades son prácticas sugeridas que ayudan sustancialmente a la protección de los aparatos móviles y a la salvaguarda de los datos privados del individuo.

Reinicio y Restauración de Datos

El reinicio y la restauración son procesos fundamentales para garantizar accesibilidad a nuestros equipos cuando no recordamos métodos de desbloqueo como el modelo, PIN o código de acceso. Si bien estos sistemas de seguridad son vitales para proteger nuestros datos personales, su ineficacia puede suponer un inconveniente significativo si no logramos recuperar nuestras datos de acceso. Una solución para muchos aparatos es realizar un reinicio completo, aunque esto típicamente resulta en la pérdida de todos los información en la memoria en el dispositivo.

Con suerte, existen herramientas que facilitan la recuperación de contraseñas sin requerimiento de eliminar la data. Servicios como Encontrar mi Dispositivo para Android y Find My iPhone para equipos Apple son ilustraciones de soluciones que ofrecen una opción para acceder a el dispositivo de manera confiable y confiable, sin borrar el contenido. Para aprovechar estas funciones, es fundamental estar al tanto de la configuración y tener activadas las funciones necesarias antes de enfrentar un impedimento.

Adicionalmente, algunas compañías como Xiaomi y Oppo cuentan con servicios específicas como Mi Unlock y Identificación Oppo, que simplifican el liberación de aparatos. Estas alternativas se resultan en una efectiva opción para quienes necesitan reiniciar el control a sus aparatos sin poner en riesgo la privacidad personal. Es fundamental asegurarse de seguir los procedimientos necesarios y emplear las soluciones adecuadas es fundamental para un desbloqueo confiable y efectivo.

Herramientas de Liberación a Distancia

En la actualidad, las herramientas de liberación a distancia se se han vuelto en aliadas fundamentales para recuperar el acceso a dispositivos inaccesibles sin necesidad de realizar un reinicio de factory. Estas aplicaciones facilitan a los usuarios liberar sus smartphones, tabletas y PCs de manera eficiente mediante servicios en la nube. Por ejemplo, herramientas como Encuentra Mi Dispositivo de Google o Encuentra Mi iPhone de Apple brindan alternativas para encontrar, cerrar y desbloquear dispositivos de manera remota, lo que ofrece una solución útil y rápida ante casos de olvido de claves o modelos de liberación.

Aparte de los sistemas de búsqueda, hay aplicaciones específicos que facilitan el acceso de aparatos de varias marcas. Mi Desbloqueo para teléfonos Xiaomi y ID de Oppo para aparatos de la marca Oppo son ejemplos de herramientas que permiten la recuperación de acceso a smartphones que han sido olvidados o bloqueados. Estas aplicaciones normalmente necesitar que el usuario tenga acceso a su cuenta previa para verificar la propiedad del aparato, lo que añade una fase de seguridad al proceso.

Es importante destacar que, aunque estas aplicaciones son efectivas, siempre se deben mantener buenas prácticas de seguridad. Mantener la información de la cuenta y claves seguras, así como activar las configuraciones de protección necesarias, ayudará a proteger los información privados y prevenir el uso no autorizado. El uso de métodos de desbloqueo a distancia, además de ser conveniente, debe hacerse con el objetivo de asegurar la seguridad de los dispositivos móviles en cualquier momento.

Configuración de Seguridad

La ajuste de seguridad es crucial con el fin de salvaguardar mis aparatos móviles, computadoras y tablets contra accesos no autorizados. Crear un patrón de desbloqueo, un PIN de seguridad o una contraseña de acceso son los pasos que debes tomar para proteger la seguridad de información. Además, es recomendable activar opciones de adicionales como la huella dactilar o el reconocimiento facial, que brindan un acceso rápido y seguro a mis dispositivos.

Es esencial también ajustar las opciones de desbloqueo remoto, como Find My Device o Find My iPhone, las cuales permiten ubicar y gestionar nuestros aparatos en caso de extravio o robo. Estas herramientas no solo asisten a encontrar el dispositivo, sino que ofrecen opciones para proteger la información personal almacenada en él. Asegúrate de tener vinculada tu cuenta de iCloud o Google con el objetivo de facilitar este procedimiento.

Por último, la protección de datos personales debe ser una preocupación principal. Realiza ajustes en la ajuste de para restringir los acceso a las aplicaciones, servicios y datos sensibles. Esta opción de un restablecimiento de fábrica debería considerarse como última recurso, pues puede eliminar toda información de tu aparato. Conservar una ajuste de sólida es fundamental para proteger tu intimidad y tranquilidad en el uso diario de la tecnología.